|

Letzte

Bearbeitung dieses Dokuments: |

Voraussetzungen für das Verständnis dieses Dokuments:* Generelle

Kenntnisse über die Bedienung von Personal-Computer (PC);

zusätzlich die Kenntnis, einen PC so zu konfigurieren, dass

von einer CD gebootet werden kann um das Betriebs-System zu

installieren. |

Ungefährer Zeitbedarf zum Durcharbeiten dieses Dokuments:Arbeitszeit: ca. 30 Minuten bis 1 Stunde, abhängig von Ihren Linux-Kenntnissen. Gesamtzeit: 1 bis 5 Stunden; abhängig von der Geschwindigkeit des CD- oder DVD-ROM-Laufwerkes und der Festplatte. |

Fedora

ist

eine 'Distribution' des Betriebssystem Linux.

Eine 'Distribution'

ist das Basis-Betriebssystem (der so genannte 'Kernel') mit weiteren

Programmen die ein komfortables Arbeiten ermöglichen –

z.B. einer Grafischen Benutzeroberfläche (GUI / Graphic User

Interface), 'Treiber' für die Ansteuerung von Druckern,

'Office'-Programme für Textverarbeitung und Kalkulation und

ähnlichen Programmen.

Der

'Server' ist der zentrale Datenspeicher eines

Unternehmens.

Besonderes Augenmerk wird deshalb darauf gelegt,

dass wichtige Daten regelmäßig auf einen externen

Datenspeicher kopiert werden.

Dieser Datenspeicher kann dann an

einem Ort als der Server-Computer aufbewahrt werden – damit ist

eine größtmögliche Sicherheit gegen Verlust der Daten

gegeben.

Eine schematische Darstellung der Sicherungsmöglichkeiten

finden Sie unter Datensicherung

und Wiederherstellung unter Linux > Theorie.

An den Server kann auch ein oder mehrere Drucker angeschlossen sein die von allen Arbeitsplätzen des Unternehmens benutzt werden können.

Der 'Kernel' beansprucht kaum mehr Ressourcen als bei Vorgänger-Versionen von Linux (auch anderer Distributionen) – die Anforderungen an den Computer hängen im wesentlichen von den benötigten Anwendungsprogrammen und der Zahl der angeschlossenen Arbeitsplätzen ab.

Für

ein Klein-Büro mit 3 Arbeitsplätzen mit kaufmännischen

Büro-Anwendungen (Textverarbeitung, Buchhaltung, eventuell

Warenwirtschaftssystem) sind folgende Leistungsdaten

ausreichend:

* Prozessor mit mindestens 1000 MHz

Taktfrequenz.

* Hauptspeicher (RAM) mindestens 512

MB.

* Festplatte (Harddisk) mindestens 40 GB; bei

umfangreichen Daten (z.B. Bildern oder Videos) entsprechend

mehr.

* DVD-ROM oder CD-ROM-Laufwerk.

Bei

Fedora Core 10 sind Treiber für ältere Grafikkarten

(speziell Adapter für den ISA-Bus, aber auch weniger gängige

Modelle für den PCI-Bus) und weniger populäre

Netzwerk-Adapter (besonders für den ISA-Bus) nicht mehr auf der

Installations-DVD (bzw. den CDs) enthalten.

Deswegen wird

empfohlen, eine Grafikkarte für den AGP-Steckplatz oder ein

verbreitetes Modell für den PCI-Bus und eine aktuelle

Netzwerk-Adapter-Karte zu verwenden.

Einschränkungen

von Fedora:

Die Installation

von Fedora mit grafischer Benutzeroberfläche (wie in diesem

Dokument) verlangt einen nicht all zu alten Computer mit mindestens

256 MB Hauptspeicher und weit verbreitete Grafik- und

Netzwerk-Adapter.

Bei Verwendung der grafischen Benutzeroberfläche

schaltet das Installationsprogramm schon zu Beginn in die beste

Auflösung des erkannten Grafik-Adapters und des

Monitors.

Besonders bei weniger gebräuchlichen Monitoren kann

es passieren, dass das Installationsprogramm die maximal mögliche

Auflösung und Bildwiederholfrequenz falsch erkennt und den

Monitor 'überfordert' – dann ist kein Bild mehr sichtbar.

Die

hier beschriebene Installationsanleitung eignet sich nicht für

ältere Computer.

Für Computer mit nicht unterstützter

Grafikkarte oder Monitor besteht die Möglichkeit, dass die

Installation text-basiert durchgeführt wird.

Das sind aber

genauere Kenntnisse von Linux erforderlich weil einige Eingaben

abgefragt werden, für die bei der Installation mit grafischer

Benutzeroberfläche Standard-Vorgaben verwendet werden.

Starten

der Installation

Prüfen

der Installations-CD

Beginn

der Installation

Auswahl

der Sprache und der verwendeten Tastatur

Auswahl

von Neu-Installation oder Update

Festlegen

des Host-Namens

Auswahl der

Zeitzone

Festlegen

des Passworts für das Benutzerkonto 'root' (den allmächtigen

Benutzer)

Festplatte

partitionieren – zusätzliche interne Festplatte zur

Datensicherung

Festplatte

partitionieren – eigene Partition auf bestehender Festplatte

als Vorbereitung für die Datensicherung auf externem

Datenspeicher

Auswahl

der zu installierenden Programmpakete

Ausführen

der Basis-Installation

Arbeiten

beim ersten Starten von Fedora-Linux

Arbeiten

nach der Basis-Installation

* Statische

TCP/IP-Adresse festlegen

* Aktualisierungen

durchführen

* Anmeldung

als 'root' ermöglichen

* Deaktivieren

der Firewall

* Deaktivieren

von Security-Enhanced (SE) Linux

* Ändern

des 'runlevel' – Vermeiden des automatischen Starts der

Grafischen Benutzeroberfläche

* Einrichten

von Benutzerkonten und Verzeichnisstruktur

Weitere Schritte bei der Installation des Servers

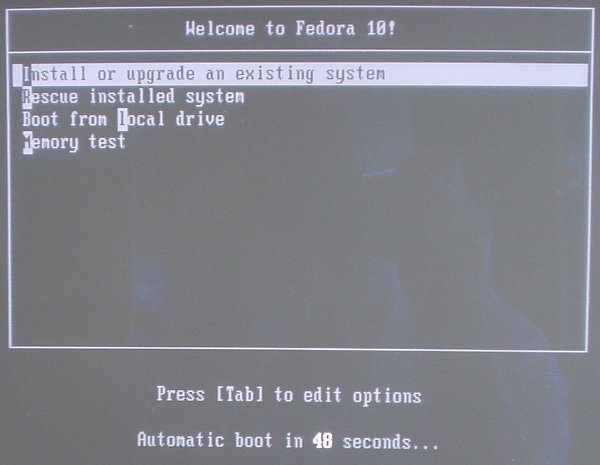

Nach

dem Booten von der CD erscheint ein Auswahl-Menue für die

verfügbaren Möglichkeiten.

Die Installation von Fedora

Core 10 (Install or upgrade an existing system) ist bereits

ausgewählt.

Mit der Eingabe-Taste (ENTER) wird die Installation sofort begonnen – ansonsten beginnt die Installation nach Ablauf der angezeigten Zeit.

Sie können natürlich auch eine andere Möglichkeit auswählen; benutzen Sie dazu die 'Cursor'-Tasten (↑, ↓) und starten Sie die ausgewählte Möglichkeit mit der Eingabe-Taste (ENTER).

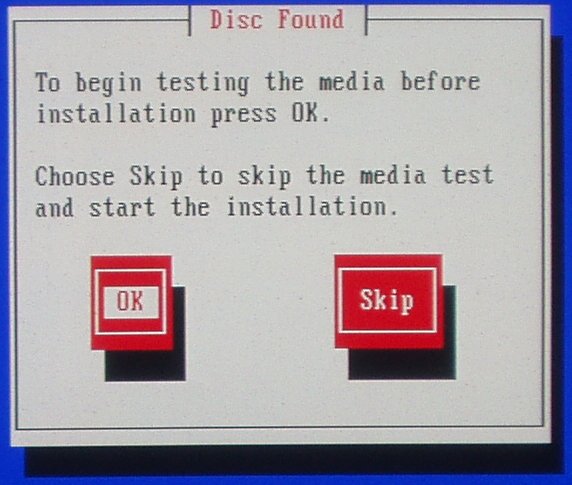

Nach

spätestens einer Minute erscheint die Rückfrage, ob das

'Installationsmedium' vorher überprüft werden soll.

Bei einer neuen DVD oder CDs oder wenn die DVD oder CDs längere Zeit nicht verwendet wurden, empfehle ich, die vorgegebene Auswahl (Schaltfläche [ OK ]) mit der Eingabe-Taste (ENTER) zu bestätigen.

Wenn Sie das Prüfen des Installationsmediums überspringen wollen dann markieren Sie mit den 'Cursor'-Tasten (←, →) die Schaltfläche [ Skip ] und bestätigen mit der Eingabe-Taste (ENTER). In diesem Fall setzen Sie bei Abschnitt Beginn der Installation fort.

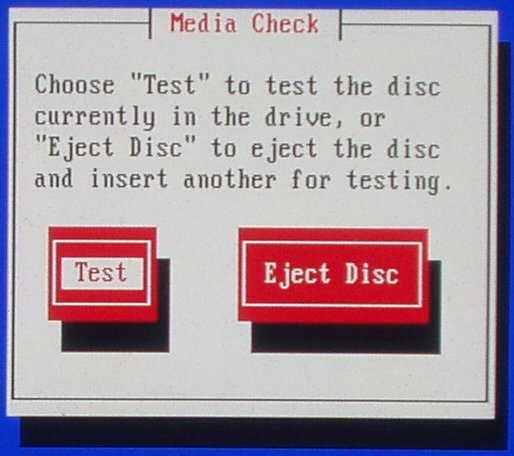

Sie

haben jetzt noch die Möglichkeit, ein anderes

'Installationsmedium' in das DVD- ode CD-Laufwerk einzulegen (Auswahl

der Schaltfläche [ Eject Disk ]); wenn Sie das

Testen jetzt beginnen wollen dann wählen Sie die Schaltfläche

[ Test ] und bestätigen mit der

Eingabe-Taste (ENTER).

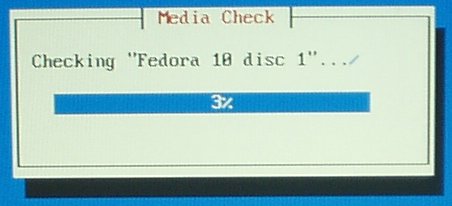

Anschließend

wird die Prüfung gestartet und ein Fortschrittsbalken

angezeigt:

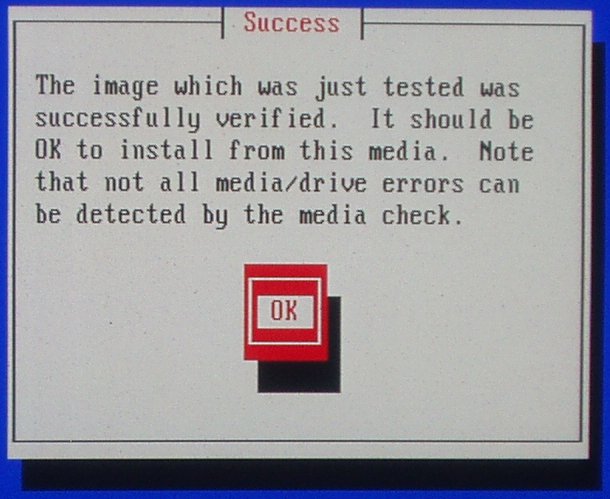

Wenn

die Überprüfung beendet ist sehen Sie folgende Meldung.

Zum Fortfahren mit der Installation bestätigen Sie bitte mit der Eingabe-Taste (ENTER). .

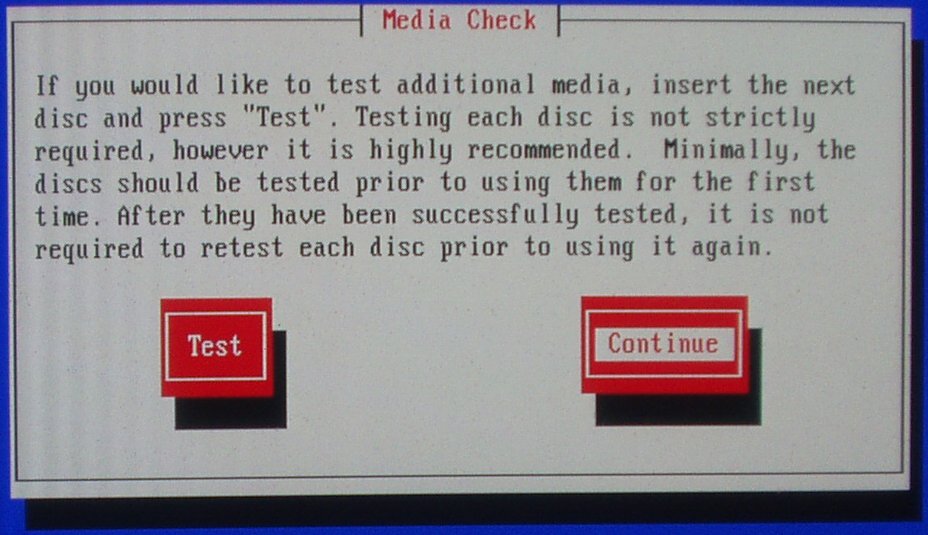

Im

folgenden Schirm haben Sie die Möglichkeit , ein weiteres

'Installationsmedium' zu prüfen (Auswahl der Schaltfläche

[ Test ]); wenn alle CDs bzw DVDs

überprüft wurden dann wählen Sie die Schaltfläche

[ Continue ] und bestätigen mit der

Eingabe-Taste (ENTER).

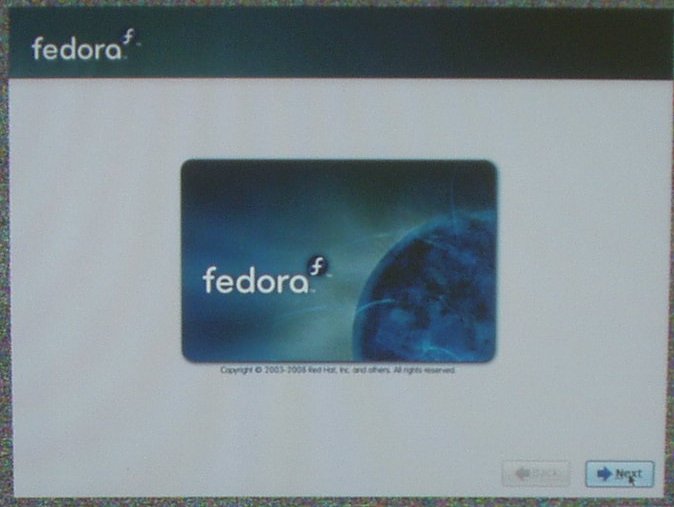

Nach

dem Abschluss des Tests der 'Installationsmedien' zeigt das

Installationsprogramm nach einiger Zeit (bei einem leistungsschwachen

Computers können es einige Minuten sein) die grafische

Benutzeroberfläche (GUI / Graphic User Interface) an.

Bei

Verwendung der GUI können Schaltflächen mit der Maus

angeklickt werden.

Zum

Fortsetzen mit der Installation klicken Sie bitte mit der linken

Maustaste auf die Schaltfläche [ Next ].

Anschließend vergehen einige Minuten bis der erste Teil des Installationsprogramms geladen ist.

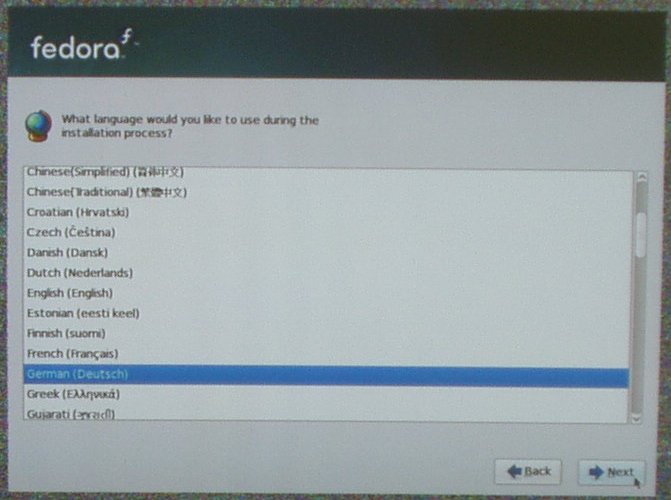

Nach

einiger Zeit erscheint der Auswahl-Schirm für die Sprache, in

der das Betriebssystem nach der Installation Meldungen ausgeben

soll.

Eine

andere Sprache können Sie durch Anklicken mit der linken

Maustaste wählen.

Wenn Ihre Auswahl abgeschlossen ist,

klicken Sie die Schaltfläche [ Next ]

mit der linken Maustaste an.

Die folgenden Installationsanweisungen werden in der gewählten Sprache angezeigt.

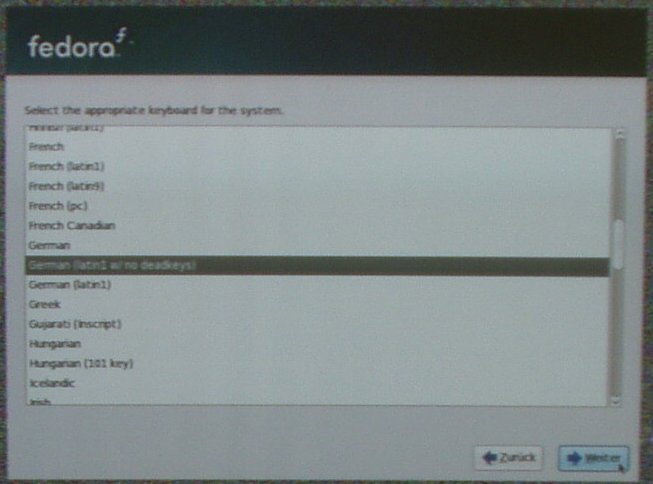

Als

nächster Schirm wird die Möglichkeit, die Tastenbelegung

der verwendeten Tastatur auszuwählen, angezeigt.

Die

vorgeschlagen Tastenbelegung wird durch die ausgewählte

Standard-Spreche bestimmt und wird für die meisten Computer

passend sein.

Wenn Sie eine Tastatur mit anderer Tastenbelegung

angeschlossen haben können Sie das Layout dafür jetzt

auswählen.

Wenn Ihre Auswahl abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

Wenn

auf dem Computer bereits ein Fedora-Linux installiert ist erscheint

der folgende Schirm – ansonsten entfällt dieser

Abschnitt.

Wählen Sie die entsprechende Möglichkeit durch Anklicken des Kreises (links neben dem Erklärungstextes) durch Anklicken mit der linken Maustaste aus; wenn Ihre Auswahl abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

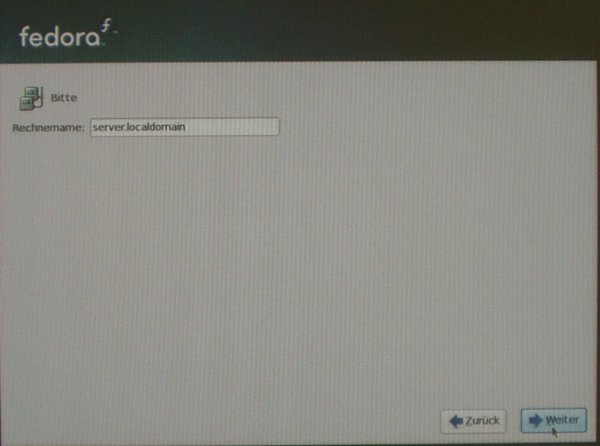

Für

verschiedene Anwendungsprogramme ist es notwendig, dass der Computer

innerhalb eines Netzwerks eindeutig identifiziert ist.

Der Name

dafür wird hier festgelegt.

Sie können den Text im Eingabefeld verändern nachdem Sie mit der linken Maustaste das Eingabefeld angeklickt haben.

Wenn Ihre Eingabe abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

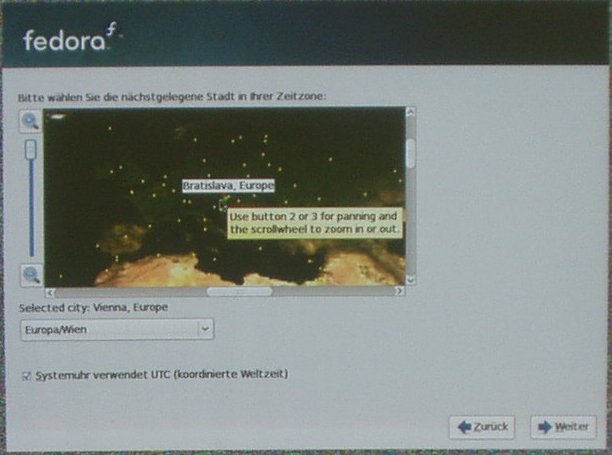

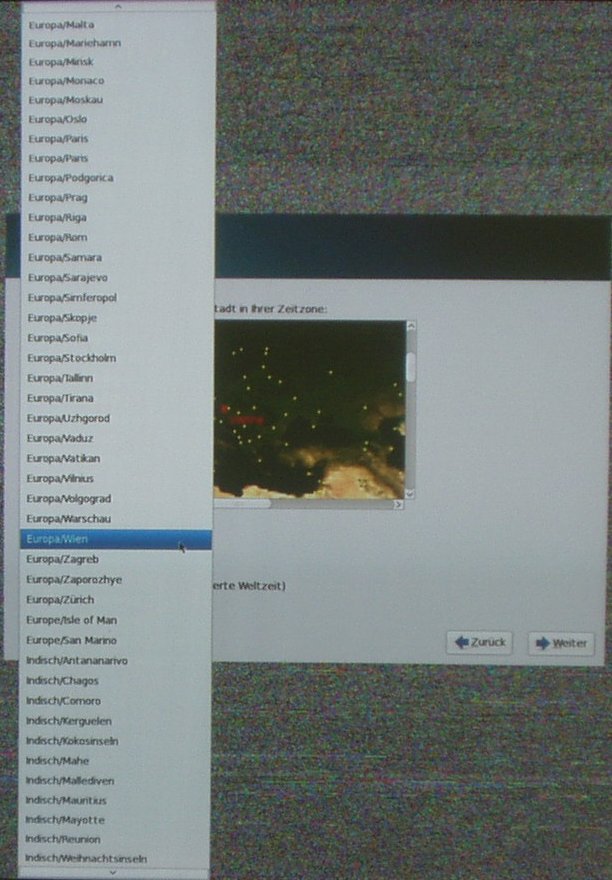

Zur korrekten Anzeige von Normal- und Sommerzeit muss der Standort des Computers festgelegt werden.

Über

den 'Schieberegler' links neben der Karte kann die Darstellung

vergrößert werden und über die 'Scrollbalken' kann

der Ausschnitt gewählt werden.

Die Hauptstadt des jeweiligen

Landes wird mit der linken Maustaste angeklickt und der Name der

Stadt wird dadurch aus des 'Combobox' ausgewählt.

Alternativ

kann die Hauptstadt auch aus den Einträgen der 'Combobox'

ausgewählt werden:

Wenn

die Uhr Ihres Computers auf Weltzeit gestellt ist dann markieren Sie

die Auswahl [ ] System verwendet UTC (koordinierte

Weltzeit) mit der linken Maustaste.

Dann wird die lokale Zeit

durch das Betriebssystem berechnet und angezeigt.

Wenn Ihre Auswahl abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

Theorie

als Voraussetzung:

In

Linux ist 'root' der Benutzer mit den stärksten Rechten zur

Manipulation des Betriebssystems.

Nach einer Anmeldung als 'root'

werden alle Befehle ohne weitere Rückfrage ausgeführt –

auch wenn Sie das installierte Betriebssystem zerstören.

Für

unbedarfte Anwender ist das Benutzerkonto 'root' aber nicht geeignet.

Die Anleitung für die Einrichtung eines weiteren

Benutzerkontos mit weniger Rechten wird im Abschnitt beschrieben.

Ein

weiterer Schutz ist, dass eine Anmeldung beim Benutzerkonto 'root'

über das Anmeldefenster beim Start nicht möglich ist.

Wie

dies erlaubt wird ist im Abschnitt as beschrieben.

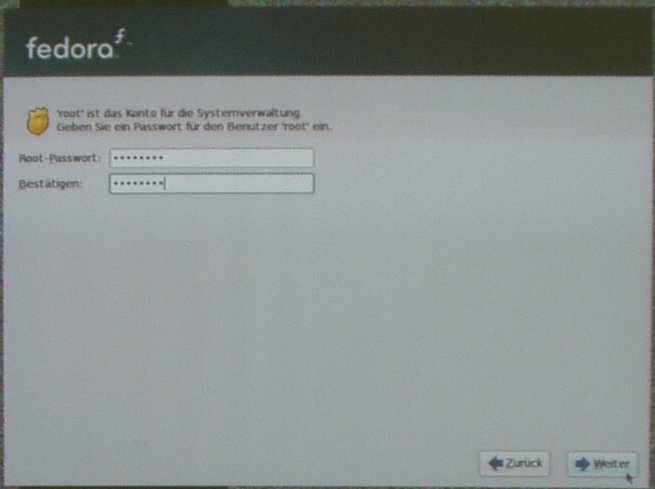

Bei

der Installation muss das Passwort für das Benutzerkonto 'root'

festgelegt werden:

Damit Tippfehler vermieden werden wird die Eingabe des Passworts zwei mal verlangt.

Wenn Ihre Eingabe abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

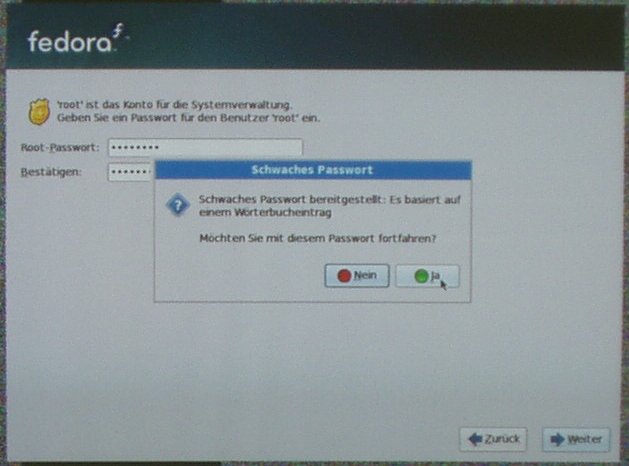

Das

gewählte Passwort wird einer Prüfung unterzogen ob es

schwer genug zu erraten ist.

Wenn die Prüfung das Passwort

als zu einfach klassifiziert wird ein Fenster mit einem Hinweis

angezeigt:

Wenn Sie das gewählte Passwort trotzdem verwenden wollen, klicken Sie die Schaltfläche [ Ja ] mit der linken Maustaste an.

Die

in diesem Abschnitt beschriebene Konfiguration ist notwendig wenn der

Computer eine zweite Festplatte enthält auf der periodisch

Kopien der wichtigen Dateien gespeichert werden sollen.

Die

Theorie zu diesem Konzept finden Sie unter Datensicherung

und Wiederherstellung > Theorie > Stufe 1: Minimierung des

Schadens bei technischen Gebrechen.

Wenn Ihr Computer nur eine einzige Festplatte enthält und Sie die wichtigen Dateien auf einen externen Datenspeicher kopieren dann führen Sie bitte die im Abschnitt Festplatte partitionieren – eigene Partition auf bestehender Festplatte als Vorbereitung für die Datensicherung auf auf externem Datenspeicher dokumentierten Anweisungen aus.

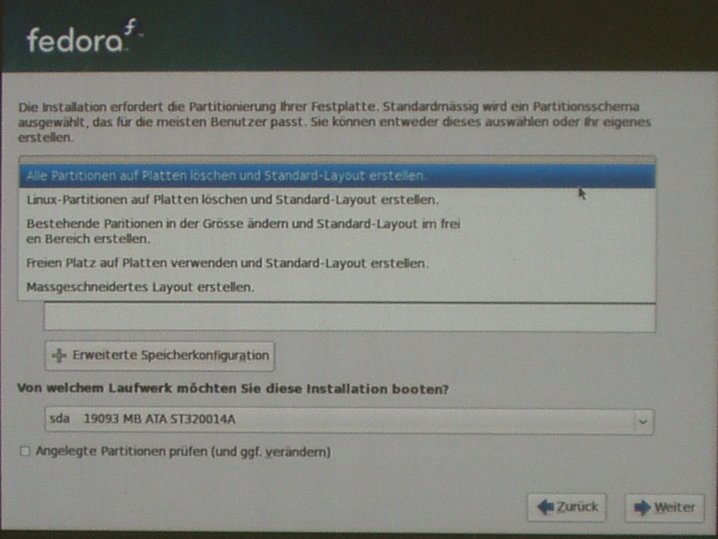

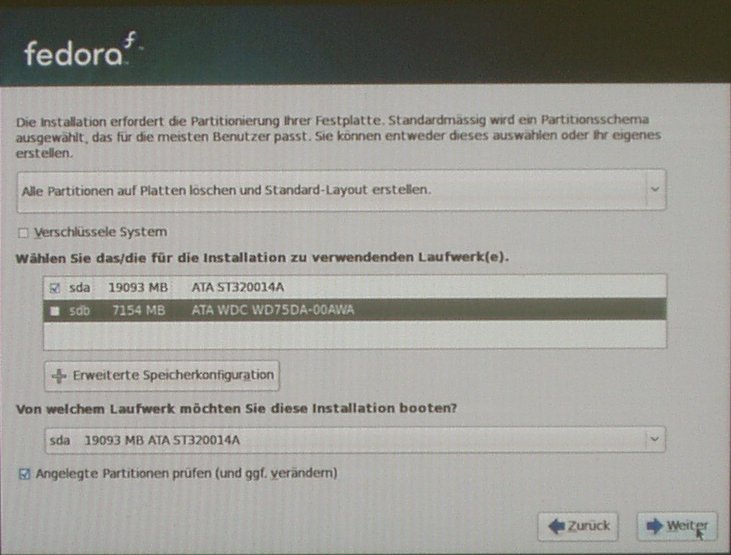

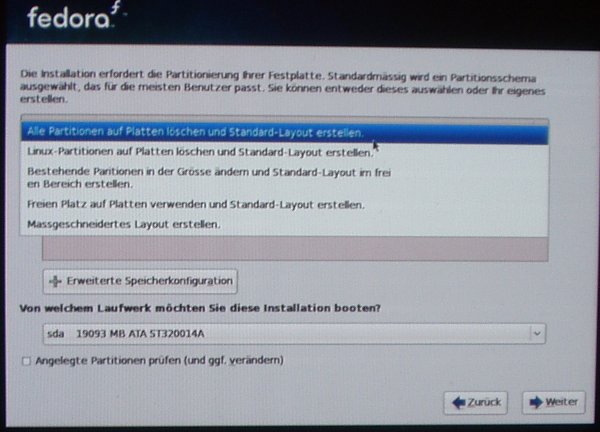

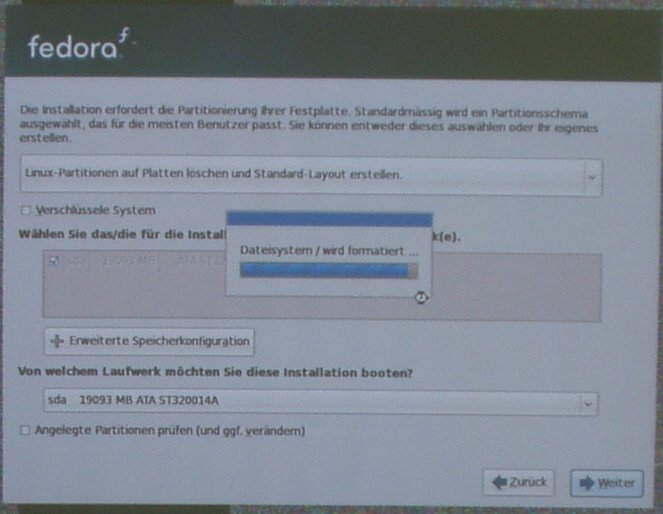

Es wird vorgeschlagen, bereits bestehende Linux-Partitions zu löschen und anschließend den freien Platz auf der Festplatte für das Linux-Betriebssystem zu verwenden.

Nachdem

die gesamte Festplatte für Linux verwendet werden soll wählen

Sie bitte Alle Partitionen auf Platten löschen und

Standard-Layout erstellen aus den Möglichkeiten der Combobox

aus:

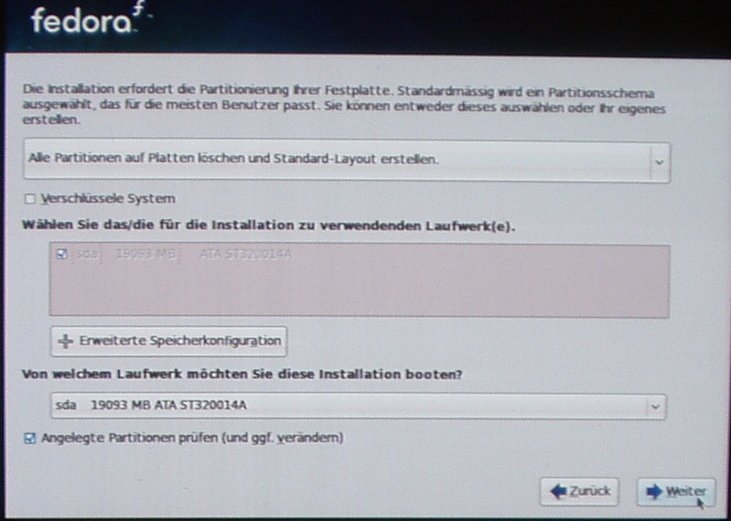

Per

Definition ist die zweite Festplatte für eine eigene Partition

vorgesehen – sie soll also nicht in das automatische

Partitionieren mit einbezogen werden.

Entfernen Sie deswegen das

Häkchen aus [ ] sdb.

Damit

die Partition auf der zweiten Festplatte angelegt werden kann

markieren Sie bitte [√] Angelegte Partitionen

prüfen (und ggf. verändern).

Zum Fortsetzen mit der Partitionierung klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

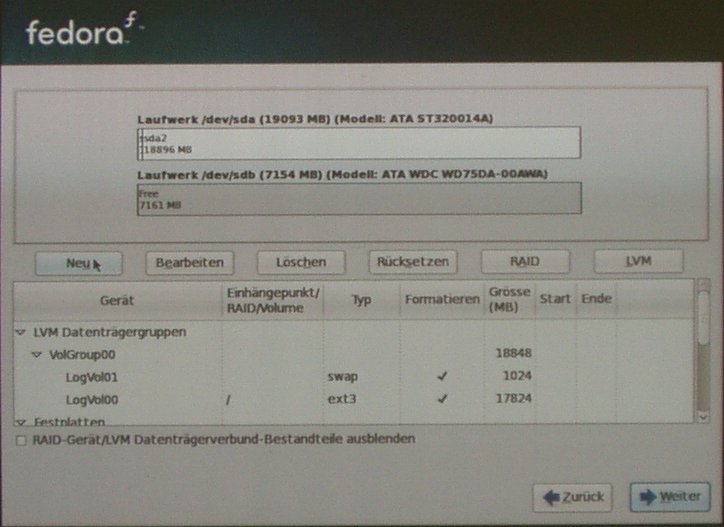

Im

nächsten Fenster sehen Sie die durch das Installationsprogramm

festgelegte Partitionierung.

Dabei ist die zweite Festplatte –

wenn sie neu ist - noch ohne Partition. Wenn darauf eine oder mehrere

Partition(en) vorhanden sind, können Sie die einzelnen

Partitionen mit der linken Maustaste markieren und durch anklicken

der Schaltfläche [ Löschen ] entfernen.

Zum Erstellen einer neuen Partition klicken Sie die Schaltfläche [ Neu ] mit der linken Maustaste an.

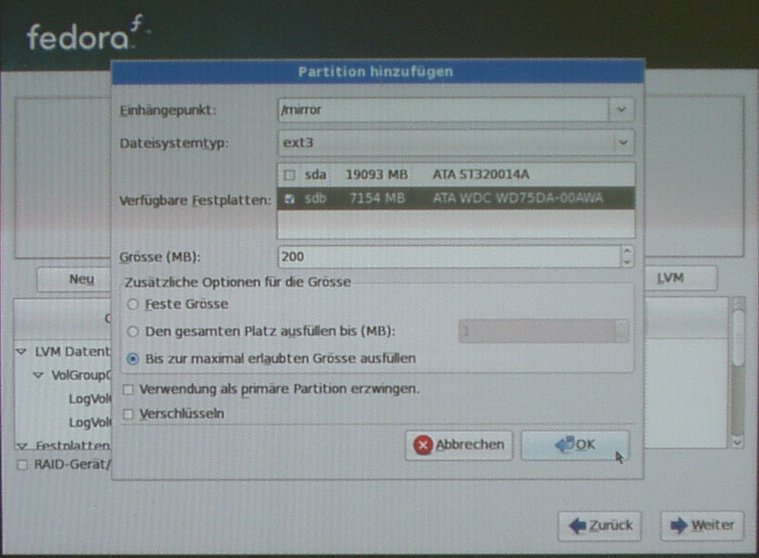

Im

nächsten Fenster markieren Sie die Festplatte ( [√]

sdb im Beispiel), auf der Sie

die neue Partition erstellen wollen, aus.

Weiters legen Sie die

Größe der neuen Partition fest – im Beispiel wird

die gesamte Festplatte für die neue Partition verwendet ( (●)

Bis zur maximal erlaubten Größe ausfüllen).

Bestätigen Sie die Eingaben durch Anklicken der Schaltfläche [ OK ] mit der linken Maustaste.

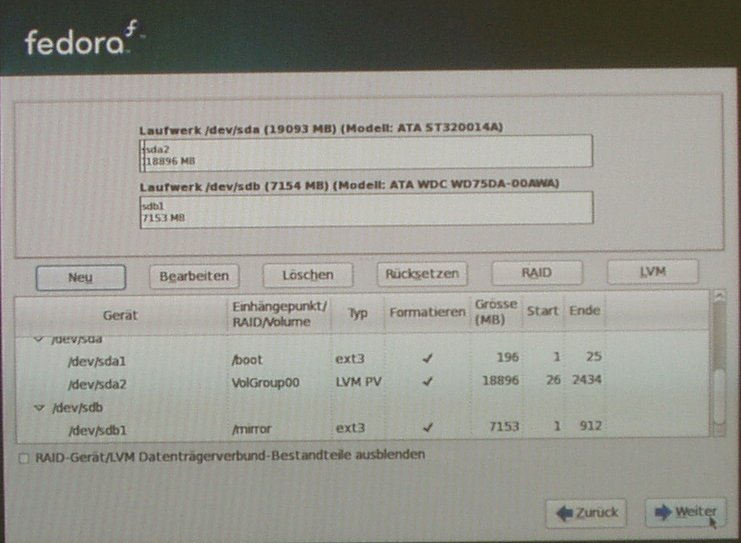

Im Fenster mit der Liste der Partitions sehen Sie, dass jetzt auch die zweite Festplatte eine Partition enthält.

Für das Fortsetzen der Installation klicken Sie die Schaltfläche [ OK ] mit der linken Maustaste an.

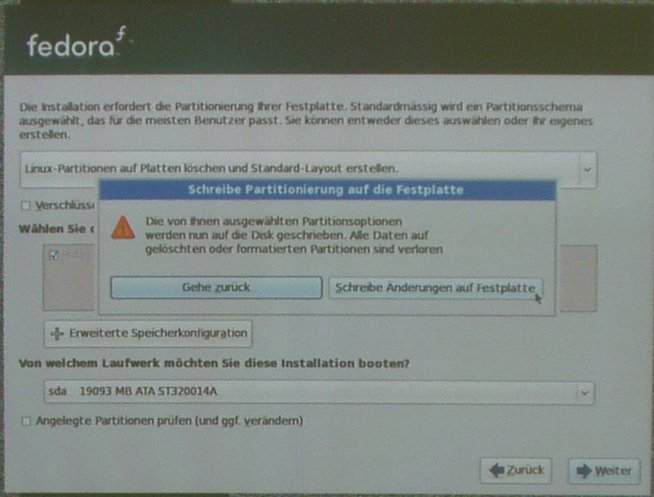

Anschließend

erscheint ein Fenster mit dem Hinweis, dass die gewählten

Einstellungen nicht mehr rückgängig gemacht werden können

und es wird eine Bestätigung verlangt, dass die Änderungen

ausgeführt werden sollen:

Zur Bestätigung klicken Sie die Schaltfläche [ Schreibe Änderungen auf Festplatte ] mit der linken Maustaste an.

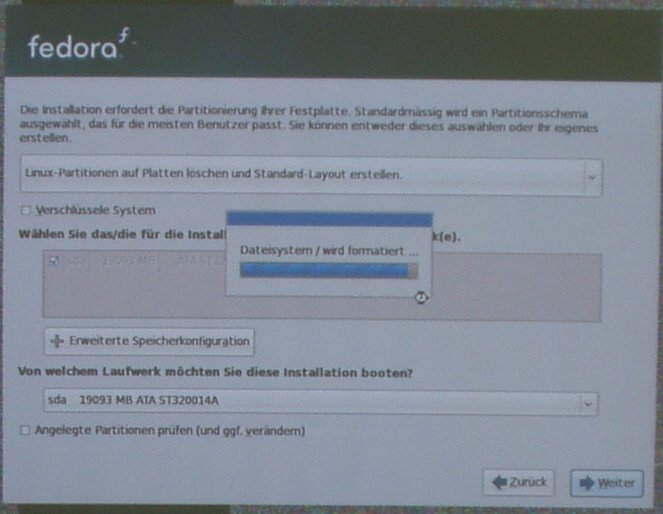

Anschließend

werden die angelegten Partitions formatiert – dies wird durch

einen Fortschrittsbalken angezeigt:

Die nächste Tätigkeit ist in Abschnitt Auswahl der zu installierenden Progrmmpakete beschrieben – Überspringen Sie den Abschnitt Festplatte partitionieren – eigene Partition auf bestehender Festplatte als Vorbereitung für die Datensicherung auf externem Datenspeicher.

Die

in diesem Abschnitt beschriebene Konfiguration ist notwendig wenn der

Computer nur eine Festplatte enthält und die wichtigen Dateien

periodisch auf einen externen Datenspeicher kopiert werden.

Die

Theorie zu diesem Konzept finden Sie unter Datensicherung

und Wiederherstellung > Theorie > Stufe 2: Aufbewahrung der

gesicherten Daten an einem anderen Ort (Minimierung der Gefahren der

Umwelt).

Es wird vorgeschlagen, bereits bestehende Linux-Partitions zu löschen und anschließend den freien Platz auf der Festplatte für das Linux-Betriebssystem zu verwenden.

Nachdem

die gesamte Festplatte für Linux verwendet werden soll wählen

Sie bitte Alle Partitionen auf Platten löschen und

Standard-Layout erstellen aus den Möglichkeiten der Combobox

aus:

Damit

die Standard-Partition verkleinert und eine eigene Partition für

die zu sichernden Dateien angelegt werden kann markieren Sie bitte

[√] Angelegte Partitionen prüfen (und

ggf. verändern).

Zum Fortsetzen mit der Partitionierung klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

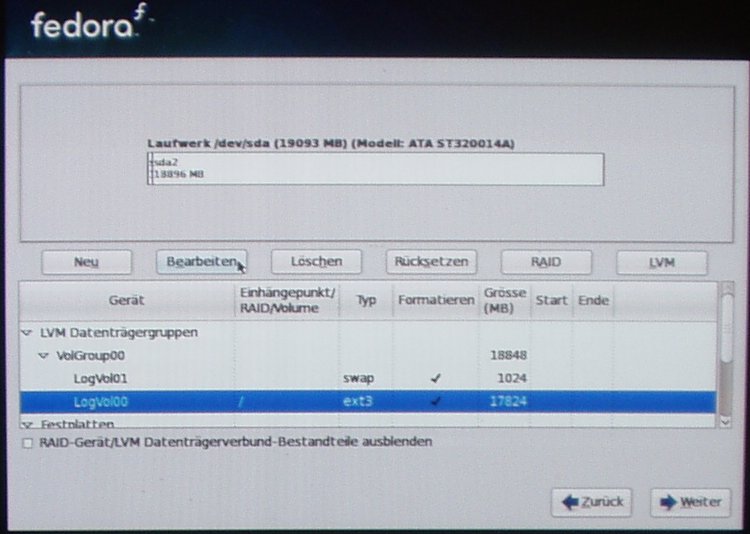

Im nächsten Fenster sehen Sie die durch das Installationsprogramm festgelegte Partitionierung.

Zuerst

muss die bestehende Standard-Partition (Einhängepunkt '/')

verkleinert werden.

Markieren Sie dazu die betreffende Zeile

(durch Anklicken mit der linken Maustaste) und klicken Sie

anschließend die Schaltfläche [ Bearbeiten ]

mit der linken Maustaste an.

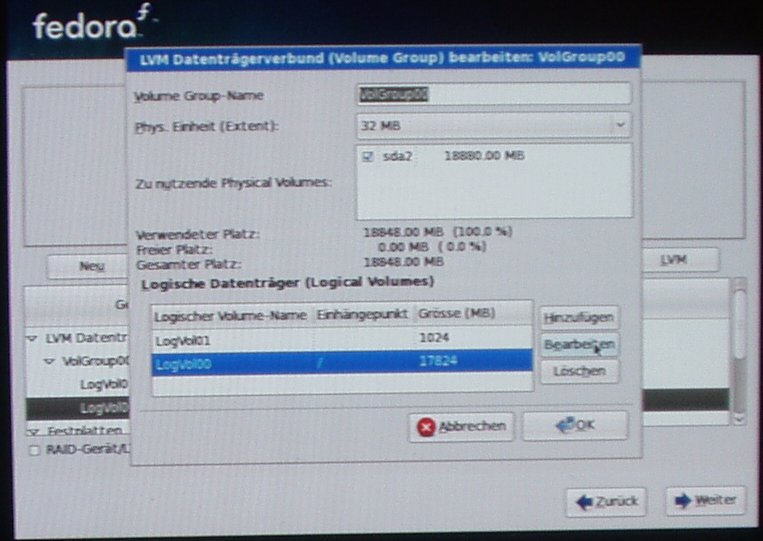

Im nächsten Fenster sehen Sie eine detaillierte Information über den gesamten Datenträgerverbund (Logical Volume Group):

Markieren Sie wieder die Zeile für die Standard-Partition (Einhängepunkt '/') und klicken Sie anschließend die Schaltfläche [ Bearbeiten ] mit der linken Maustaste an.

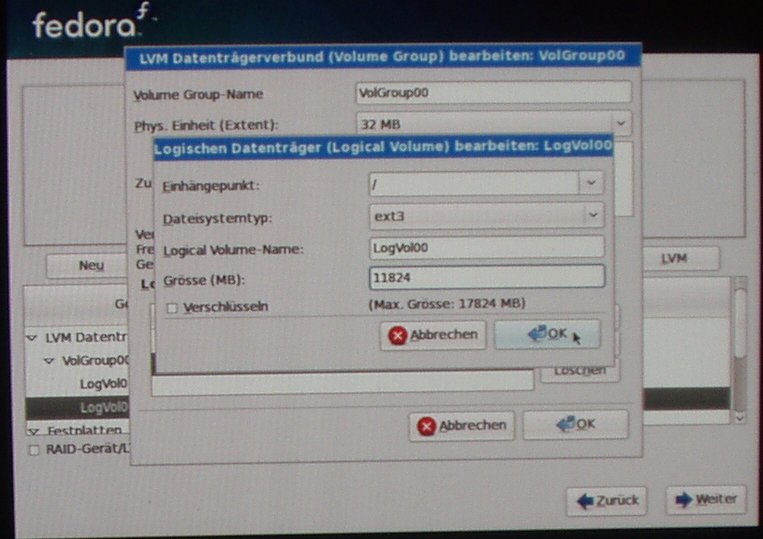

Es

wird ein weiteres Fenster geöffnet in dem Informationen über

die gewählte Partition (Logical Volume) innerhalb des

Datenträgerverbundes angezeigt werden:

Ändern

Sie den Wert im Feld 'Grösse (MB):' um Platz für eine

zusätzliche Partition zu erhalten.

Im gezeigten Beispiel

wurde die Größe von '17824' auf 11824

geändert um 6000 MB für

die zusätzliche Partition zu erhalten.

Zum Bestätigen

der Änderung klicken Sie die Schaltfläche [ OK ]

mit der linken Maustaste an.

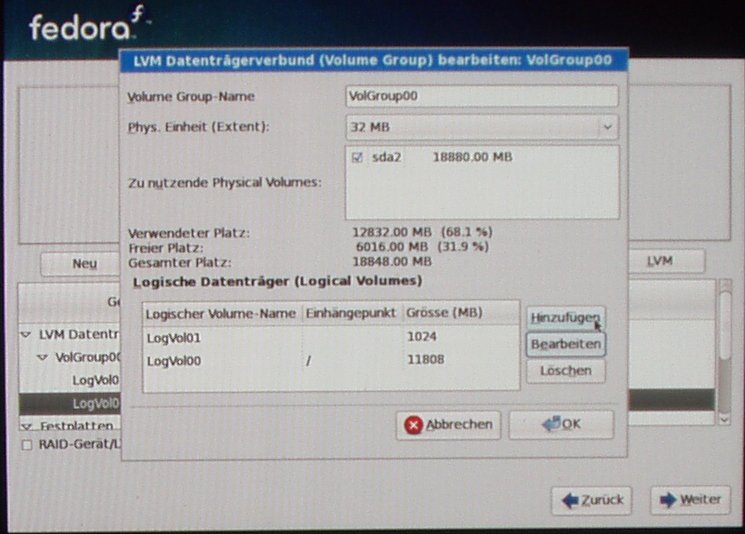

In

der Übersichtsliste sehen Sie, dass die Partition mit

veränderter Größe angezeigt wird:

Zum Erstellen einer neuen Partition klicken Sie die Schaltfläche [ Hinzufügen ] mit der linken Maustaste an.

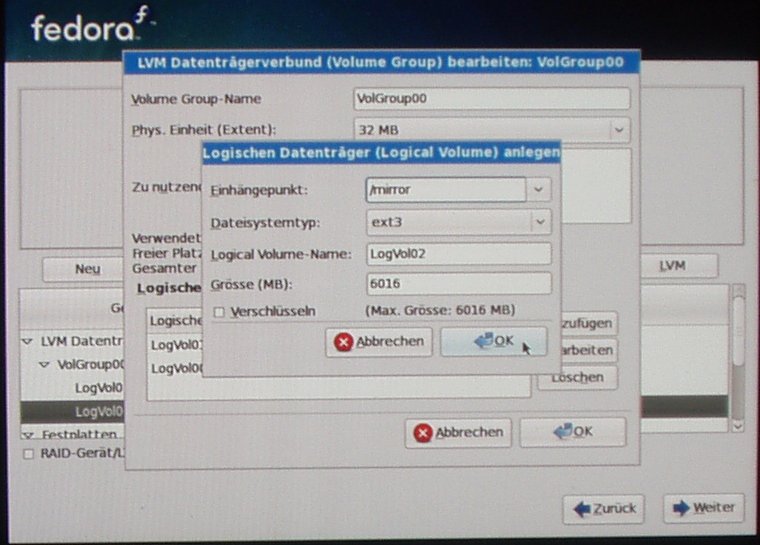

Es

wird wieder das Fenster geöffnet, in dem Informationen über

eine gewählte Partition (Logical Volume) innerhalb des

Datenträgerverbundes verändert werden können:

Legen

Sie den Namen der Partition im Feld 'Einhängepunkt:' fest:

/mirror.

Im

Eingabefeld für die 'Grösse (MB):' wird bereits der maximal

mögliche Wert (6016

im gezeigten Beispiel)

vorgeschlagen.

Zum Bestätigen der Änderung und zum

Anlegen der neuen Partition klicken Sie die Schaltfläche [ OK ]

mit der linken Maustaste an.

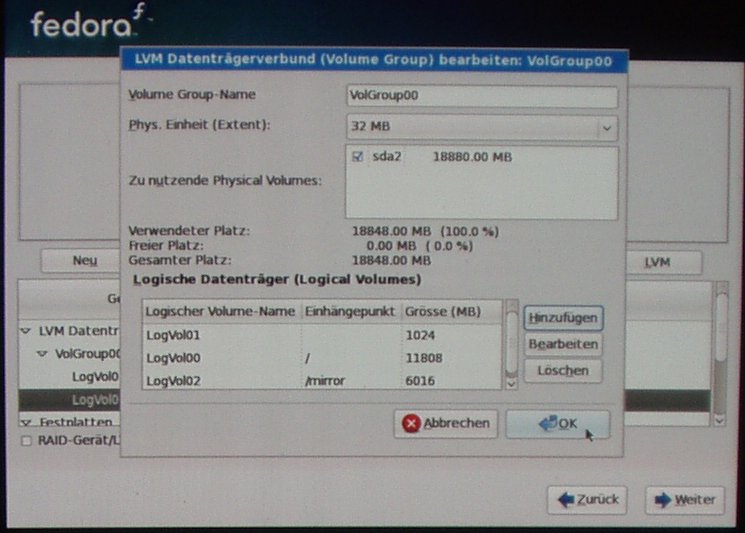

In

der Übersichtsliste sehen Sie, dass die neue Partition enthalten

ist:

Zum Bestätigen der Änderung klicken Sie die Schaltfläche [ OK ] mit der linken Maustaste an.

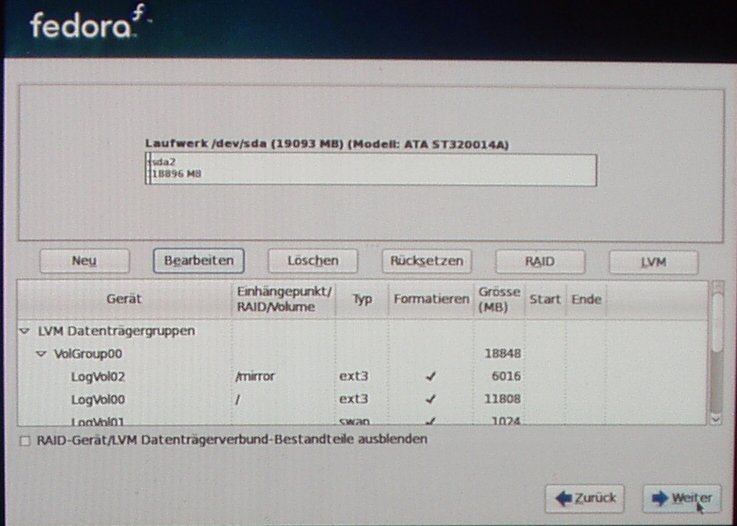

Im

Fenster für die Gesamt-Übersicht der Partitionierung sehen

Sie ebenfalls die neue Partition und die geänderte Größe

für die Standard-Partition:

Zum Fortsetzen der Installation klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

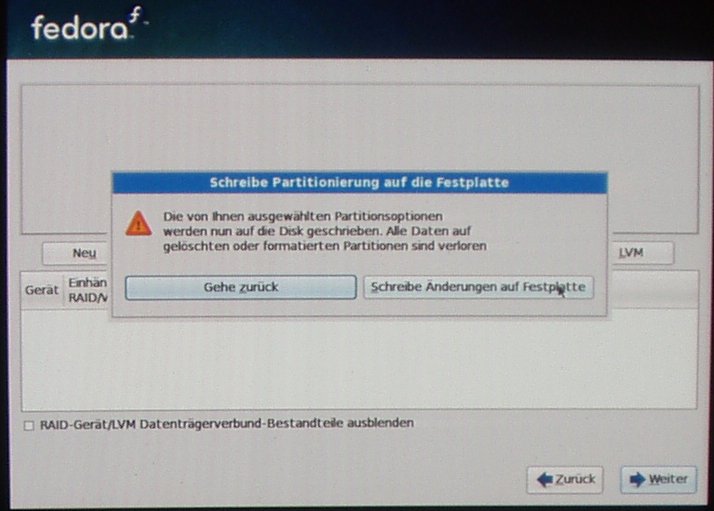

Anschließend

erscheint ein Fenster mit dem Hinweis, dass die gewählten

Einstellungen nicht mehr rückgängig gemacht werden können

und es wird eine Bestätigung verlangt, dass die Änderungen

ausgeführt werden sollen:

Zur Bestätigung klicken Sie die Schaltfläche [ Schreibe Änderungen auf Festplatte ] mit der linken Maustaste an.

Anschließend

werden die angelegten Partitions formatiert – dies wird durch

einen Fortschrittsbalken angezeigt:

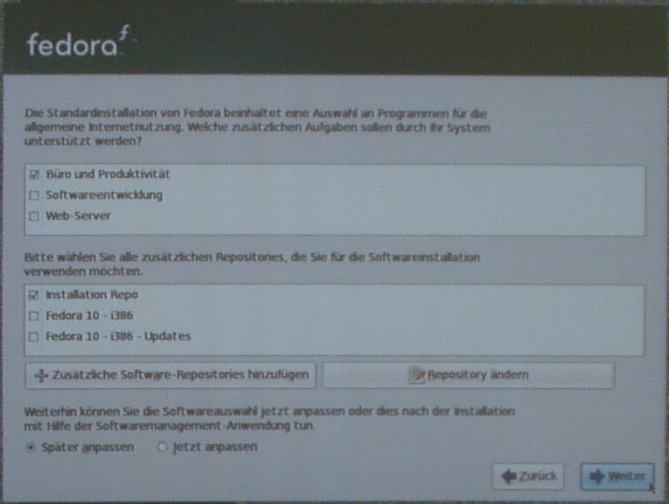

In

diesem Stadium der Installation können die zu installierenden

Programmpakete ausgewählt werden.

Dieser Schritt ist aber

nicht mehr so kritisch wie er bei Vorgänger-Versionen war weil

Programmpakete auch nachträglich leicht installiert oder

entfernt werden können.

Deswegen

wird für den Server-Computer die vorgegebene Auswahl belassen.

Damit werden die für einen allgemeinen Büro-Gebrauch

erforderlichen Programme (Textverarbeitung, Tabellenkalkulation,

Grafikbearbeitung, Webbrowser) installiert:

Wenn Ihre Auswahl abgeschlossen ist, klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

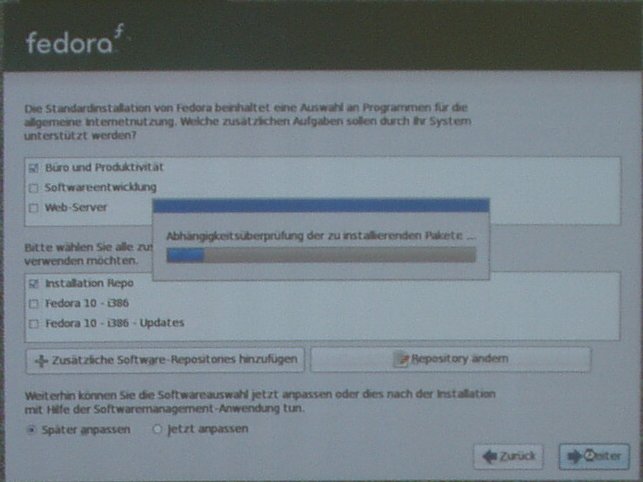

Anschließend

wird eine Prüfung durchgeführt, ob alle Vorbedingungen

erfüllt sind:

Diese Prüfung ist nur Formsache weil keine einzelnen Programmpakete ausgewählt wurden.

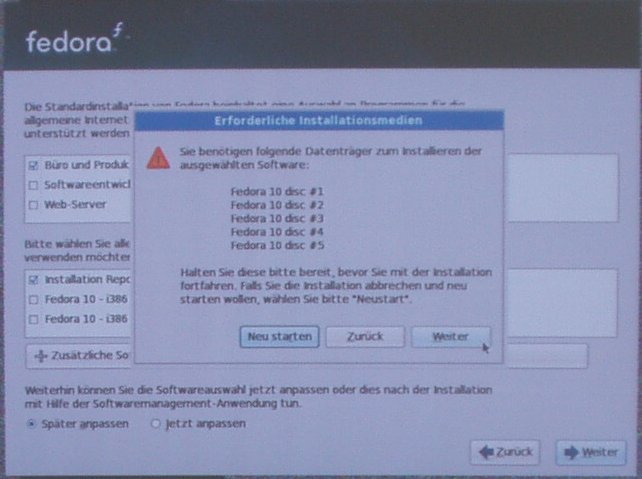

Wenn Sie zum Installieren eine DVD verwenden dann setzen Sie bitte mit dem Abschnitt Ausführen der Basis-Installation fort.

Wenn

Sie von CD installieren dann wird eine Liste der notwendigen CDs

angezeigt:

Zum Bestätigen klicken Sie die Schaltfläche [ Weiter ] mit der linken Maustaste an.

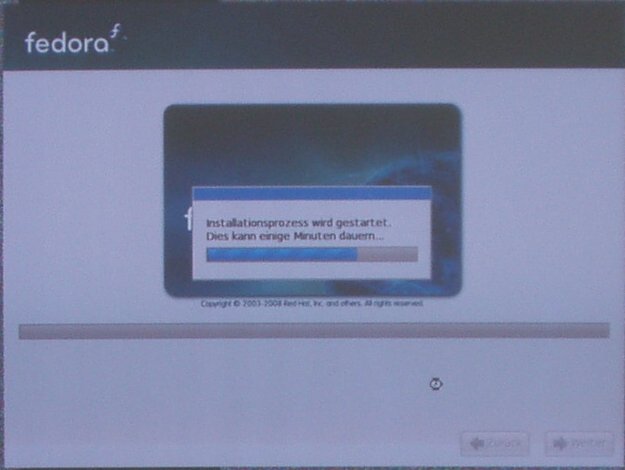

Nach

dem Abschluss der Eingaben startet der Installationsprozess.

Der

Startvorgang kann einige Minuten dauern und wird durch einen

Fortschrittsbalken angezeigt:

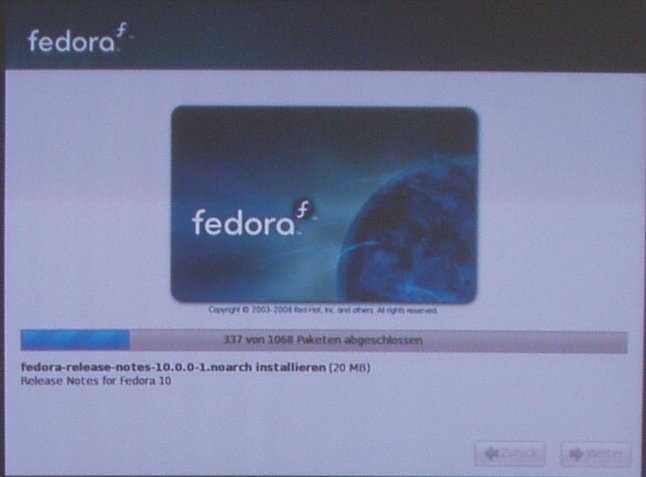

Das

Installieren der einzelnen Programmpakete wird wie folgt angezeigt:

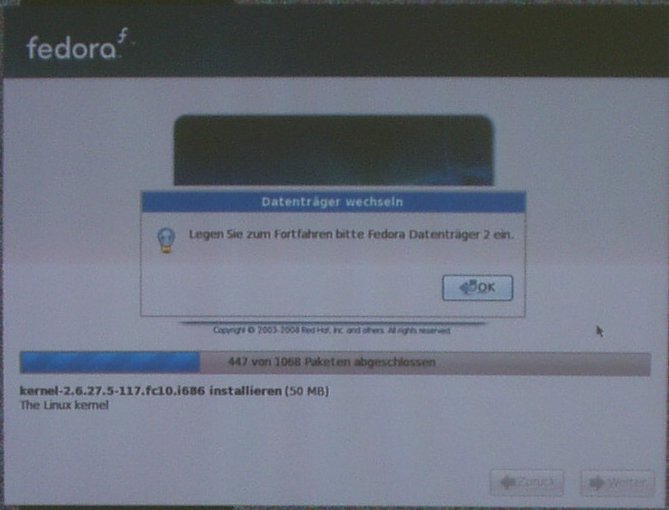

Wenn

Sie CDs für die Installation verwenden dann werden Sie

zwischendurch aufgefordert, die jeweilige CD einzulegen:

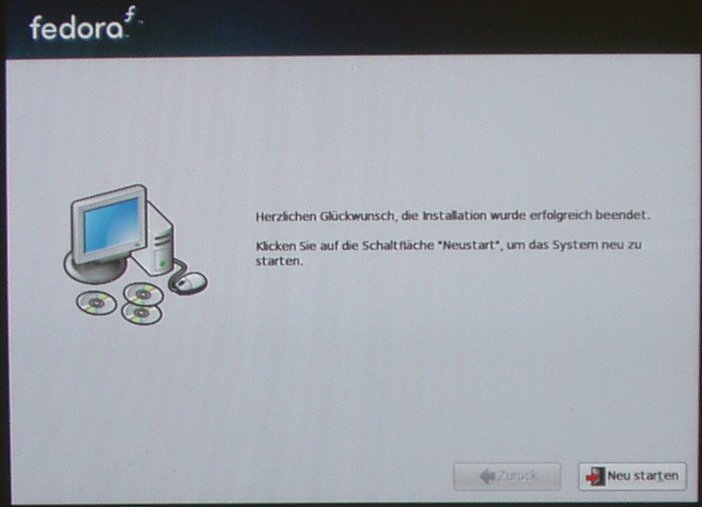

Nach

dem Abschluss der Installation werden Sie aufgefordert die

Installations-CD oder -DVD aus dem Laufwerk zu nehmen und den

Computer neu zu starten:

Klicken Sie die Schaltfläche [ Neu starten ] mit der linken Maustaste an und die Installation wird endgültig beendet.

Beim ersten Start nach der Installation werden noch einige Bestätigungen und Konfigurationen verlangt.

Zuerst

sehen Sie eine Begrüßung mit einer Liste der

auszuführenden Tätigkeiten in der linken Spalte:

Zum Bestätigen klicken Sie die Schaltfläche [ Vor ] mit der linken Maustaste an.

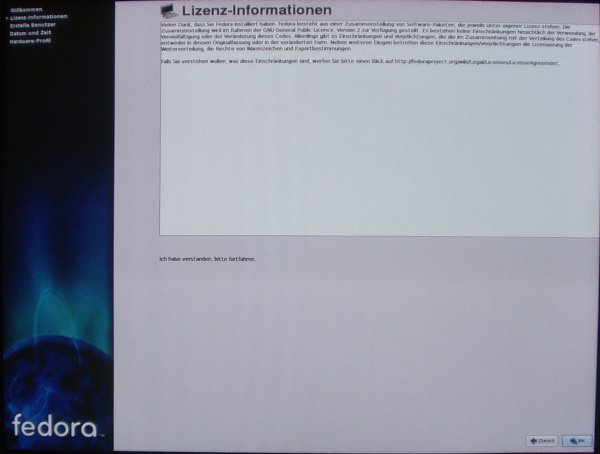

Dann

folgt die Kurzfassung für die Lizenz zum Gebrauch von Fedora

Core 10:

Zum Bestätigen klicken Sie die Schaltfläche [ Vor ] mit der linken Maustaste an.

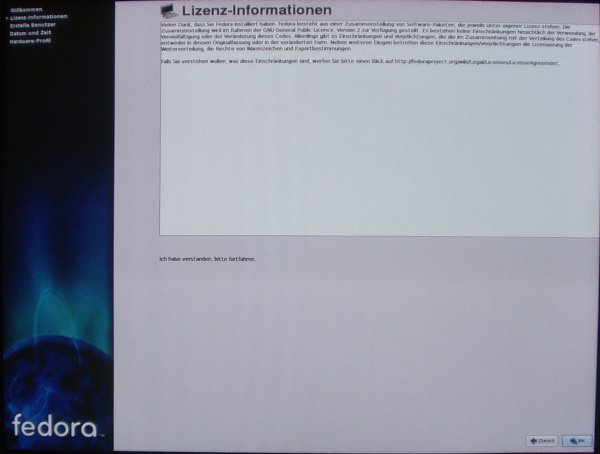

Dann

folgt die Kurzfassung für die Lizenz zum Gebrauch von Fedora

Core 10:

Zum Bestätigen klicken Sie die Schaltfläche [ Vor ] mit der linken Maustaste an.

Theorie

zum Benutzerkonto:

In

Linux ist 'root' der Benutzer mit den stärksten Rechten zur

Manipulation des Betriebssystems – ein Konto dafür wurde

bereits bei der Installation (Abschnitt Festlegen

des Passworts für das Benutzerkonto 'root' (den allmächtigen

Benutzer))

angelegt.

Nach einer Anmeldung als 'root' werden alle Befehle ohne

weitere Rückfrage ausgeführt – auch wenn Sie das

installierte Betriebssystem zerstören.

Für

unbedarfte Anwender ist der während der Installation

eingerichtete Benutzer 'root' aber nicht geeignet.

Im

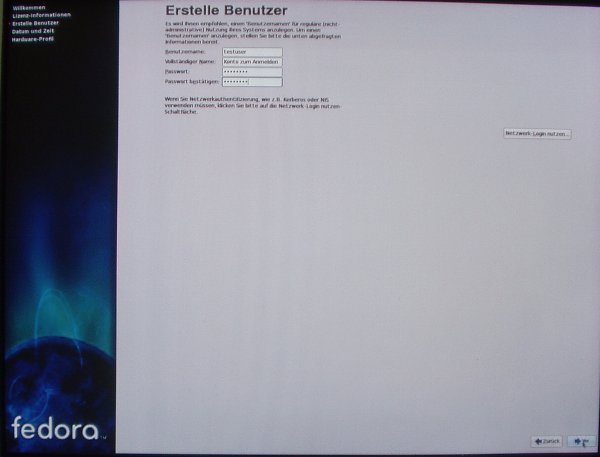

nachfolgenden Schirm werden die Daten für ein Benutzerkonto mit

Rechten für das Ausführen von Anwendungsprogrammen erfasst

– mit diesem Benutzerkonto ist eine Veränderung des

Betriebssystems nicht möglich.

Erfassen

Sie die Werte für das Benutzer-Konto des Administrators; eine

nähere Beschreibung finden Sie nach dem Foto.

Die Werte in den Eingabefeldern haben folgende Bedeutungen:

'Benutzername'

Dieser

Wert ist die 'interne' Identifikation des Benutzernamens.

Dieser

Name muss nach dem Start des Betriebssystems - gemeinsam mit dem

Password - eingegeben werden damit überhaupt

Anwendungsprogramme ausgeführt werden können.

Auf

diesen Wert können Anwendungsprogramme zugreifen und damit

Aufzeichnungen über ausgeführte Tätigkeiten

speichern.

'Vollständiger

Name'

Dieser Name wird bei verschiedenen Programmen angezeigt und

ist dann eine einfach verständliche Rückmeldung wer am

Computer angemeldet ist.

Für eine interne Verarbeitung hat

dieser Wert keine Bedeutung.

'Passwort',

'Passwort bestätigen'

Dieser Wert ist ebenfalls bei der

Anmeldung am Computer notwendig. Dabei wird der eingegebene Wert

nicht angezeigt.

Damit ist der rechtmäßige Anwender

vor einer missbräuchlichen Verwendung seines Anmelde-Namens

geschützt.

Zum Bestätigen klicken Sie die Schaltfläche [ Vor ] mit der linken Maustaste an.

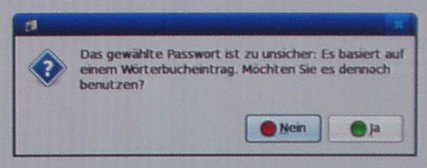

Das

gewählte Passwort wird einer Prüfung unterzogen ob es

schwer genug zu erraten ist.

Wenn die Prüfung das Passwort

als zu einfach klassifiziert, wird ein Fenster mit einem Hinweis

angezeigt:

Wenn Sie das gewählte Passwort trotzdem verwenden wollen, klicken Sie die Schaltfläche [ Ja ] mit der linken Maustaste an.

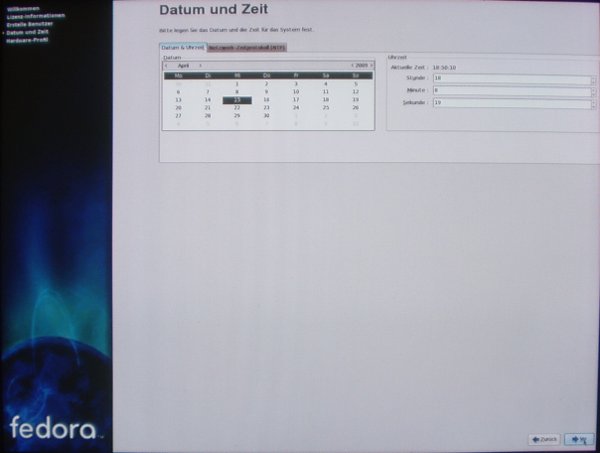

Im

nächsten Schritt können Sie Datum und Uhrzeit verändern:

Wenn Datum und Uhrzeit Ihren Wünschen entsprechend eingestellt sind klicken Sie die Schaltfläche [ Vor ] mit der linken Maustaste an.

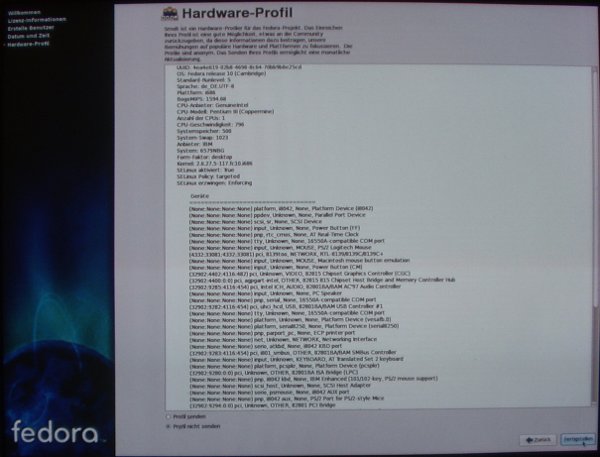

Zuletzt

werden Sie noch gebeten, die Daten Ihres Computers an die

Fedora-Organisation zu senden:

Es

ist ziemlich unwahrscheinlich, dass in Ihrem Netzwerk ein DHCP-Server

(Dynamic Host Configuration Protocol) läuft – und für

diesen hat das Installationsprogramm als Lieferant für die

notwendige TCP/IP-Adresse eingestellt - und die Konfiguration des

Netzwerks mit statischen Werten erfolgt erst in Abschnitt

as.

Deswegen wählen Sie bitte (●) Profil

nicht senden aus (klicken Sie mit der linken Maustaste in den

weißen Kreis links neben dem Text).

Zum Abschließen

der Installation klicken Sie die Schaltfläche

[ Fertigstellen ] mit der linken

Maustaste an.

Generell ist Fedora-Linux nach dem Abschluss der Basis-Installation für die Verwendung als Einzelplatz einsatzbereit.

Die Beschreibungen in den folgenden Abschnitten haben den Zweck, den Computer in ein Netzwerk zu integrieren und Vorbereitungen für eine Verwendung als Server zu treffen.

Die

beschriebenen Tätigkeiten sind nur bei Bedarf erforderlich und

können in beliebiger Reihenfolge ausgeführt werden.

Für

viele der folgenden Abschnitte ist aber eine existierende

Netzwerkverbindung notwendig.

Die Standard-Konfiguration von Fedora-Linux ist, dass die TCP/IP-Adresse von einem DHCP-Server (DHCP: Dynamic Host Configuration Protocol) bezogen wird.

Für

einen Server ist das aus mehreren Gründen

unzweckmäßig.

Hauptgrund ist, dass bei der Zuordnung

von Verzeichnissen des Servers auf einem Arbeitsplatz-Computer (siehe

NFS

(Network File Services) konfigurieren und verwenden >

Verzeichnisse eines NFS-Servers auf einem Arbeitsplatz verfügbar

machen)

eine gleichbleibende TCP/IP-Adresse das Verfahren stark vereinfacht.

Weiteres Kriterium für den Betrieb des Servers ist, dass die TCP/IP-Adresse zugeordnet werden muss auch wenn kein Benutzer angemeldet ist – die unter Installation eines Arbeitsplatz-Computers mit Linux-Fedora Core 10 > Statische TCP/IP-Adresse festlegen beschriebene Konfiguration des Network Manager Applets kann deswegen nicht angewendet werden.

Statt

dessen wird das 'ältere' Verfahren über die

Network-Services angewandt.

Dazu wird die Netzwerk-Konfiguration

für den Server in den entsprechenden Dateien erfasst.

|

Zum

'Umschalten' auf den Benutzer 'root' und zum Editieren der Dateien

öffnen Sie bitte ein 'Terminal-Fenster'. Das

erste Menue erhalten Sie wenn Sie mit der linken Maustaste auf die

Schaltfläche Anwendungen klicken. |

|

|

Sofern

Sie nicht bereits als 'root' angemeldet sind wechseln Sie mit dem

Kommando Anschließend

werden Sie um das Passwort für das Benutzerkonto 'root'

gefragt: Rufen

Sie mit dem Kommando |

|

|

Im darauf geöffneten Fenster (nicht abgebildet) klicken Sie bitte auf die Schaltfäche [ Öffnen ]. Manövrieren Sie dann zum Verzeichnis /etc/sysconfig/network-scripts, markieren die Datei ifcfg-eth0 und klicken anschließend auf die Schaltfläche [ Öffnen ]. |

|

|

Als

Eintrag in die Datei sehen Sie den vom

Hardware-Erkennungs-Programm festgestellten Typ des

Netzwerkadapters, den zugewiesenen Gerätenamen und die

eindeutige Identifizierung des Netzwerkadapters. Ergänzen Sie die Konfiguration um die anderen Werte. Folgende Werte könnten abhängig von Ihrer Installation abweichend sein:

|

#

Intel Corporation 82557/8/9/0/1 Ethernet Pro

100 |

|

Zum Speichern der Datei klicken Sie bitte auf die Schaltfäche [ Speichern ] und schließen Sie danach das Fenster. |

|

|

Zum

Aktivieren der gerade geänderten Parameter geben Sie das

Kommando Mit

dem Kommando Anschließend

können Sie mit dem Kommando |

|

Wenn

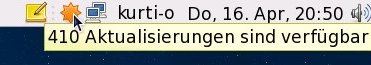

eine Verbindung zum Internet hergestellt ist wird regelmäßig

überprüft ob für die installierten System- und

Anwendungsprogramme aktualisierte Versionen von den Herstellern von

Fedora bereitgestellt wurden.

Vorhandene Aktualisierungen

erkennen Sie an dem roten Stern:

Lassen

Sie sich bitte von der Menge nicht verwirren.

Nachdem die

Installations-DVD bzw. CDs nicht aktualisiert werden stehen bei der

ersten Aktualisierung nach einer Installation eine Menge Änderungen

bereit.

Als Vorbedingung brauchen Sie eine Verbindung zum Internet; diese Verbindung besteht wenn Sie den roten Stern sehen.

|

Nachdem

Sie den roten Stern mit der linken Maustaste angeklickt haben

können Sie zwischen einer Anzeige der bereitgestellten

Aktualisierungen oder einem sofortigen Beginn des Herunterladens

der neueren Programm-Pakete wählen. Auch

wenn Sie die Wirkungsweise der aufgezählten Programme nicht

kennen: |

|

|

Wenn Sie nicht als Benutzer 'root' angemeldet sind wird das Passwort dafür verlangt. Gegen Sie bitte jenes Passwort ein, das Sie bei der Installation (im Abschnitt Festlegen des Passworts für das Benutzerkonto 'root' (den allmächtigen Benutzer)) festgelegt – oder in der Zwischenzeit neu vergeben - haben. |

|

|

Der Status der Aktualisierung wird durch verschiedene Meldungen angezeigt. Wenn die Aktualisierung abgeschlossen ist dann verschwindet dieses Fenster – und auch der 'rote Stern'. |

|

Damit unerfahrene Benutzer nicht versehentlich das Betriebssystem zerstören können, ist bei Fedora Core 10 eine Anmeldung als 'root' im Anmeldeschirm (nach dem Start des Betriebssystems) nicht mehr möglich.

Sollten Sie häufiger Tätigkeiten als Systemadministrator ausführen müssen – und es ist Ihnen auch bewusst welche Schäden Sie damit anrichten können – dann führen Sie bitte die Anleitungen in diesem Abschnitt aus.

Bei

Fedora Core 10 muss dazu das innerhalb des Gnome Display Manager

(gdm) laufende Programm, dass die Ausführung jeglicher Befehle

durch den Anwender 'root' verhindert, 'ausgeschalten' werden.

Die

entsprechende Konfigurationsdatei kann aber nur nach einer Anmeldung

als 'root' verändert werden.

Dazu ist die Möglichkeit

vorhanden, innerhalb eines 'Terminal-Fenster' den Benutzernamen zu

wechseln und einen Editor aufzurufen.

|

Zum

Edititeren der betreffenden Datei öffnen Sie bitte ein

'Terminal-Fenster'. |

|

|

Wechseln

Sie mit dem Kommando Anschließend

werden Sie um das Passwort für das Benutzerkonto mit dem Sie

angemeldet sind gefragt: |

|

|

Rufen

Sie mit dem Kommando |

|

|

Suchen

Sie die Anweisung Die

Datei enthält alle Programm-Module zur Überwachung von

Aktivitäten innerhalb der Grafischen Benutzeroberfläch

'Gnome'. Durch Anklicken der Schaltfläche [ Speichern ] wird die geänderte Datei gespeichert. Anschließend

können Sie den Editor beenden und es wird wieder das

Terminal-Fenster sichtbar. |

|

Zum Testen müssen Sie sich jetzt abmelden.

|

Wenn das Anmeldefenster wieder erscheint klicken Sie bitte mit der linken Maustaste auf die Schaltfläche [ Andere ... ]. |

|

|

Es

erscheint ein Feld für die Eingabe des Benutzernamens. |

|

|

Anschließend

erscheint das Feld für die Eingabe des Passworts. |

|

Als Firewall wird ein Programm bezeichnet, das im Hintergrund (für den einfachen Benutzer unsichtbar) läuft und verhindert, dass über eine Internet-Verbindung bösartige Programme auf dem Computer eingeschleust und ausgeführt werden.

Fedora

Core 10 aktiviert bei der Installation die Firewall mit einer eher

'strengen' Sicherheitsstufe.

Damit werden Benutzer mit wenig

Computerkenntnissen zuverlässig geschützt.

Wenn der Computer aber für die Software-Entwicklung verwendet wird, verhindert die Firewall unter Umständen das korrekte Funktionieren dafür notwendiger Programme – z.B. dem Datenbanksystem (MySQL) oder dem Java Application Server (JBoss).

Wenn der Server-Computer innerhalb eines Netzwerks läuft und die Internet-Verbindung über einen Router aufgebaut wird, dann ist auf diesem Router eine individuell konfigurierte Firewall installiert mit der 'Angriffe' aus dem Internet abgewehrt werden.

|

Öffnen

Sie bitte ein 'Terminal-Fenster'. |

|

|

Sofern

Sie nicht bereits als 'root' angemeldet sind wechseln Sie mit dem

Kommando Anschließend

werden Sie um das Passwort für das Benutzerkonto mit dem Sie

angemeldet sind gefragt: Rufen

Sie mit dem Kommando |

|

|

Darauf erscheint der abgebildete Schirm. Wählen

Sie mit den Cursor-Tasten (↓, ↑) zuerst den Eintrag

ip6tables aus

und deaktivieren Sie mit der Leer-Taste das Programm. Deaktivieren Sie anschließend den Eintrag iptables auf die gleiche Art. |

|

|

Markieren Sie anschließend mit der Tabulator-Taste (▬►│) die Schaltfläche [ OK ] und bestätigen Sie mit der ENTER-(Eingabe-)Taste. Das

Fenster mit der Anzeige der 'Dienste' wird geschlossen und

anschließend können Sie mit dem Kommando |

|

Die Deaktivierung der Firewall wird erst mit einem Neustart des Computers ausgeführt.

Security-Enhanced

(SE) Linux ist ein Programm, das im Hintergrund (für den

einfachen Benutzer unsichtbar) läuft und jede Aktion des

Benutzers bzw. der vom Benutzer ausgeführten Programme

überwacht.

SE Linux versucht zu erkennen ob eventuell ein

bösartiges Programm, das das Betriebssystem zerstören oder

den Computer für unlautere Zwecke nutzen will, schädliche

Aktionen ausführen will.

SE

Linux ist eine über die Firewall

hinausgehende Überwachung.

Während die Firewall nur den

Datenaustausch zwischen internem Netzwerk und Internet überwacht,

prüft SE Linux jedes von einem Programm ausgeführte

Kommando und blockt als gefährlich klassifizierte Kommandos.

Wenn der Computer aber für die Software-Entwicklung verwendet wird, verhindert SELinux unter Umständen das korrekte Funktionieren dafür notwendiger Programme – z.B. dem Datenbanksystem (MySQL) oder dem Java Application Server (JBoss).

Ein Ausschalten von SE Linux ist in diesem Fall zu akzeptieren weil Software-Entwickler besser ausgebildet sind als einfache Benutzer und damit Erkennen wenn

über eine besuchte Internet-Seite ein bösartiges Programm installiert werden soll, bzw.

eventuelle Warnungen des Web-Browsers oder von Linux korrekt interpretieren können

und dadurch das unbeabsichtigte Ausführen von schädlichen Programmen unwahrscheinlich ist.

|

Öffnen

Sie bitte ein 'Terminal-Fenster'. |

|

|

Wenn Sie nicht als Benutzer 'root' angemeldet sind wird das Passwort dafür verlangt. Gegen Sie bitte jenes Passwort ein, das Sie bei der Installation (im Abschnitt Festlegen des Passworts für das Benutzerkonto 'root' (den allmächtigen Benutzer)) festgelegt – oder in der Zwischenzeit neu vergeben - haben. |

|

|

Darauf erscheint der abgebildete Schirm. Markieren

Sie die Auswahl 'Beim nächsten Neustart neu

kennzeichnen.' In den Einstellungen für 'Status' ändern Sie den Wert der Combobox 'Standard-Enforcing-Modus des Systems' auf Deaktiviert. |

|

|

Nach

der Auswahl des Wertes in der Combobox erscheint ein Hinweis, dass

die Neu-Kennzeichnung des Dateisystems längere Zeit in

Anspruch nimmt. Die Änderung ist ab jetzt wirksam und Sie können das Fenster wie üblich (durch Anklicken des schrägen Kreuzes in der linken oberen Ecke) schließen. |

|

Die Deaktivierung von SE Linux wird erst mit einem Neustart des Computers ausgeführt.

Als

Standard-Einstellung wird nach der Installation die Grafische

Benutzeroberfläche (GUI / Graphic User Interface) gestartet.

Per

Definition ist der Server-Computer aber nicht für die Verwendung

als Arbeitsplatz-Computer vorgesehen und die notwendigen Programme

werden automatisch gestartet und arbeiten ohne reguläre

Bedienung durch Anwender.

Weiters verursacht die Grafische Benutzeroberfläche einen – wenn auch nur geringen – Verbrauch der verfügbaren Computer-Kapazität – der aber bei voller Belastung für andere Programme besser verwendet werden kann.

Aus diesem Grund ist es sinnvoll, die Grafische Benutzeroberfläche nicht automatisch zu starten – sie kann bei Bedarf (z.B. Ändern der Konfiguration oder Installation eines weiteren Programms) jederzeit manuell gestartet werden.

Die Konfiguration für das 'Nicht-Starten' wird in der Datei /etc/inittab vorgenommen.

Zum Ändern der angegebenen Datei müssen Sie als Benutzer 'root' angemeldet sein !

|

Zum

Edititeren der betreffenden Datei öffnen Sie bitte den

Grafischen Editor. |

|

|

Klicken Sie (mit der linken Maustaste) auf die Schaltfläche [ Öffnen ] . Manövrieren Sie im anschließend geöffneten Fenster zur Datei /etc/inittab (selektieren Sie diese mit der linken Maustaste) und klicken Sie wieder auf die Schaltfläche [ Öffnen ]. |

|

|

Der Inhalt der Datei wird im Editor angezeigt. Finden

Sie die Zeile Zum Speichern klicken Sie auf die Schaltfläche [ Speichern ]. |

|

Zum Testen müssen Sie Linux beenden und neu starten.

|

Beim Neustart wird keine Grafische Benutzeroberfläche mehr angezeigt – stattdessen werden Sie auf der Text-basierten Benutzeroberfläche zur Eingabe von Benutzername (im Beispiel root) und Passwort aufgefordert. Im laufenden Betrieb ist für den Server die Eingabe von Benutzername und Passwort nicht erforderlich – die für den Server notwendigen Programme werden automatisch gestartet. Wenn

Sie für Wartungsarbeiten eine Grafische Benutzeroberfläche

benötigen dann geben Sie nach Überprüfung von

Benutzername und Passwort das Kommando startx |

|

Für Gruppen mit einer größeren Anzahl von Computern und einem Server, der rund um die Uhr in Betrieb ist, ist die Einrichtung eines Programms zur zentralen Verwaltung von Benutzerkonten (z.B. OpenLDAP – Tutorial noch zu schreiben) sinnvoll.

Für

ganz kleine Gruppen kann die Definition von Benutzergruppe und

Benutzername auf jedem Computer einzeln erfolgen.

Kleiner Nachteil

dabei ist, dass ein einmal festgelegtes Passwort für einen

Benutzernamen gleichzeitig auf allen Computern geändert werden

muss.

Ein Script für die Einrichtung der Benutzer auf dem

Server ist Create_Users.sh;

die detaillierte Beschreibung dazu finden Sie im Dokument Einrichten

von Benutzergruppen (User-Groups) und Benutzern (User) unter

Linux.

Bevor

Sie die Datei ausführen können müssen Sie mit dem

Kommando chmod

700 Create_Users.sh

noch die Berechtiung ändern.

In

den Beschreibungen für die Einrichtung eines

Arbeitsplatz-Computers wird eine bestimmte Verzeichnisstruktur auf

dem Server vorausgesetzt.

Ein Script für die Erstellung der

Verzeichnisstruktur ist Create_Directories.sh;

die detaillierte Beschreibung dazu finden Sie im Dokument Einrichten

von Verzeichnissen (Directories) und Vergabe von Berechtigungen

(Access-Rights) an Benutzer unter Linux.

Bevor

Sie die Datei ausführen können müssen Sie mit dem

Kommando chmod

700 Create_Directories.sh

noch die Berechtiung ändern.

|

Dokument |

Inhalt |

|

Einrichten von Benutzergruppen (User-Groupts) und Benutzern (User) unter Linux** |

Benutzer-Gruppen

(Usergroups) und Benutzer (Users) werden festgelegt; Benutzer

werden einer oder mehreren Benutzergruppen zugeordnet. |

|

Verzeichnisse mit

Unterverzeichnissen für Dateien für verschiedene Zwecke

(Anwendungsprogramme, Dateien die periodisch gesichert werden,

Dateien die nicht gesichert werden) werden festgelegt. |

|

|

Service-Anwendungen

(Anwendungs-Programme, die nicht direkt von einem Benutzer

ausgeführt werden können, aber unabdingbar sind) sind

(unter Anderen): |